هو فيروس الروبوت?

ملخص:

هجمات الروبوتات: فهم التهديد

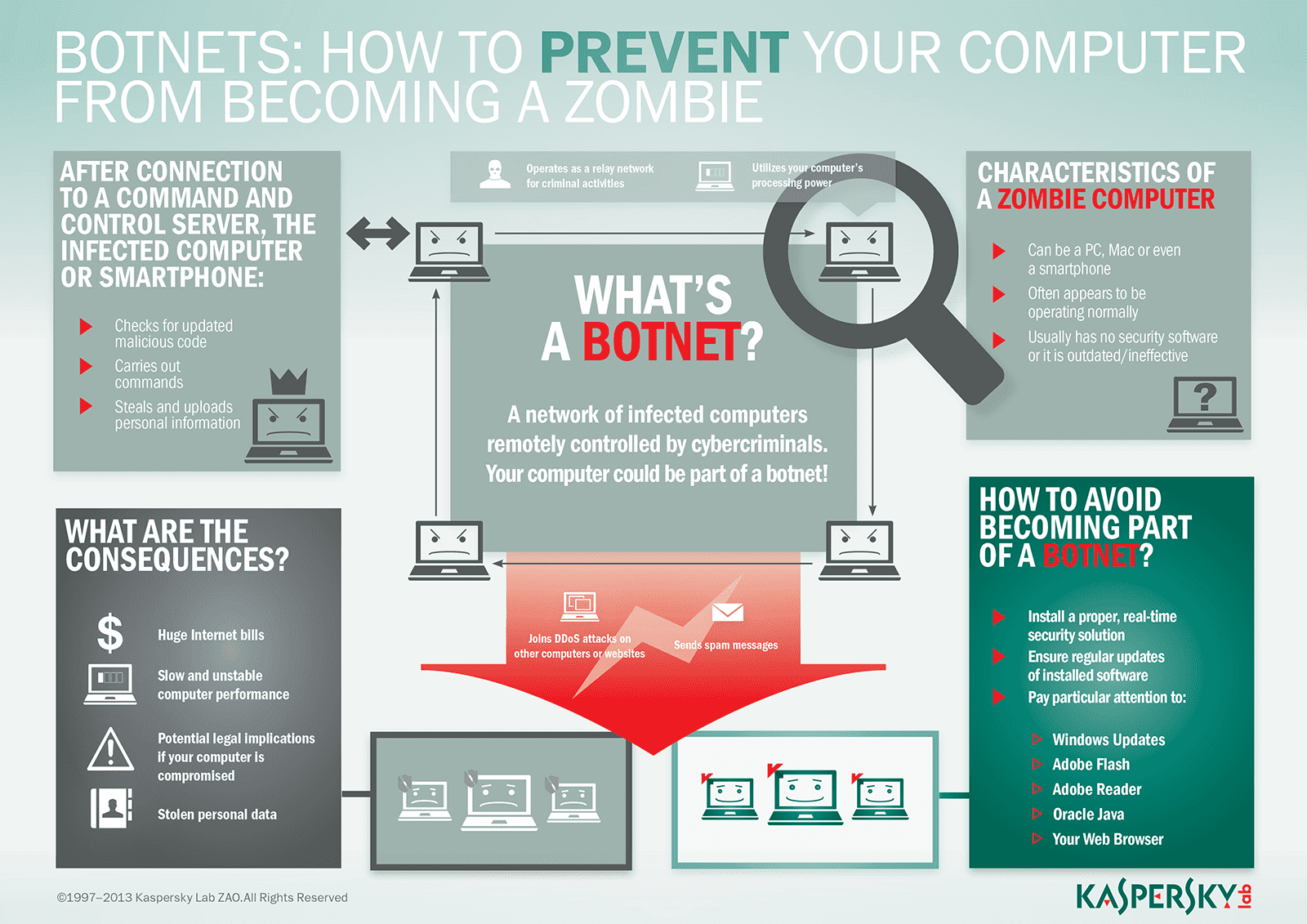

في عالم الأمن السيبراني ، تشكل هجمات الروبوتات تهديدًا كبيرًا. الروبوتات عبارة عن مجموعة من أجهزة الكمبيوتر والأجهزة المصابة بالبرامج الضارة. يتم التحكم في هذه الآلات المصابة ، والمعروفة باسم الروبوتات ، بواسطة خادم مركزي ويمكن استخدامها لمختلف الأنشطة الشائنة مثل هجمات رفض الخدمة الموزعة (DDOS) وتجشيد البيانات. يتم تفضيل هجمات الروبوتات من قبل مجرمو الإنترنت بسبب قدرتها على توسيع نطاق الهجوم وتوزيعه ، مما يجعلها أكثر صعوبة في اكتشاف وتخفيف.

فيما يلي النقاط الرئيسية حول هجمات الروبوتات:

- يتضمن هجوم الروبوتات مجموعة من الروبوتات والأجهزة التي تعمل معًا لأداء أنشطة ضارة.

- يتم استخدام هجمات الروبوت الشنيع لأجهزة السيبران على نطاق واسع مثل هجمات DDOs وتجشيد البيانات.

- الفرق بين الروبوتات والبرامج الضارة هو أن البرامج الضارة تشير إلى البرامج الضارة ، في حين أن botnet هي شبكة أجهزة الكمبيوتر المصابة.

- الروبوتات ليس طروادة مباشرة. ومع ذلك ، يمكن استخدام أحصنة طروادة لإصابة أجهزة الكمبيوتر وإضافتها إلى الروبوتات.

- استخدام الروبوتات غير آمن ، لأنه مرتبط بجريمة الإنترنت ويمكن أن يسبب أضرارًا كبيرة.

- الروبوتات هي تطبيقات برامج تؤدي المهام الآلية. عند استخدامها بشكل ضار ، فإنها تتصل بخادم مركزي وتنفيذ الأوامر.

- مثال على فيروس الروبوتات هو هجمات البريد العشوائي على نطاق واسع ، مثل المراجعات عبر الإنترنت الاحتيالية.

- يمكن لبرامج مكافحة الفيروسات اكتشاف الروبوتات والبرامج الضارة الأخرى عن طريق المسح للملفات المشبوهة والتغييرات غير المتوقعة في تكوينات النظام.

- إذا لاحظت تطبيقًا لا يمكن إغلاقه أو يواجه صعوبات في تحديث نظام التشغيل الخاص بك ، فقد يشير إلى وجود برامج BOTNET الضارة.

- تتطلب الحماية من هجمات الروبوتات استخدام تدابير أمنية قوية ، بما في ذلك عمليات مسح مكافحة الفيروسات المنتظمة ، وحماية جدار الحماية ، والحفاظ على تحديث البرامج.

أسئلة:

- ما نوع الهجوم هو الروبوتات?

هجوم الروبوتات هو جهد منسق يتضمن مجموعة من أجهزة الكمبيوتر والأجهزة المصابة التي تعمل معًا لتنفيذ جرائم إلكترونية واسعة النطاق ، مثل هجمات DDOs وتجشيد البيانات. - ما هو الفرق بين الروبوتات والبرامج الضارة?

بينما تشير البرامج الضارة إلى البرامج الضارة ، فإن الروبوتات هي شبكة من أجهزة الكمبيوتر المصابة التي تعرضت للخطر بواسطة البرامج الضارة. - هو الروبوتات طروادة?

لا ، الروبوتات ليست طروادة. ومع ذلك ، غالبًا ما يتم استخدام أحصنة طروادة لإصابة أجهزة الكمبيوتر وإضافتها إلى شبكة الروبوتات. - هل من الآمن استخدام الروبوتات?

لا ، إن استخدام الروبوت ليس آمنًا. ترتبط الروبوتات مع جرائم الإنترنت ويمكن أن تسبب أضرارًا واسعة. - أي نوع من البرامج الضارة هو روبوت?

الروبوت هو تطبيق برنامج يؤدي المهام الآلية. عند استخدامها بشكل ضار ، فإنه يتطلب شكل برامج ضارة ذاتية التراجع التي تربطها مرة أخرى بخادم مركزي. - يمكن لبرامج مكافحة الفيروسات اكتشاف الروبوتات?

نعم ، يمكن لبرامج مكافحة الفيروسات اكتشاف الروبوتات عن طريق المسح للملفات المشبوهة وتكوينات نظام المراقبة للتغييرات غير المتوقعة. - ما هو مثال لفيروس الروبوتات?

مثال نموذجي لفيروس الروبوتات هو هجمات البريد العشوائي على نطاق واسع ، مثل نشر المراجعات الاحتيالية عبر الإنترنت دون استخدام المنتج أو الخدمة فعليًا. - كيف يمكنني معرفة ما إذا كان جهاز الكمبيوتر الخاص بي يحتوي على برامج ضارة?

إذا لاحظت تطبيقًا لا يمكن إغلاقه أو يواجه صعوبات في تحديث نظام التشغيل الخاص بك ، فقد يكون ذلك مؤشراً على برامج BOTNET الخبيثة التي تصيب جهاز الكمبيوتر الخاص بك. - كيف يمكنني الحماية من هجمات الروبوتات?

تتطلب الحماية من هجمات الروبوتات استخدام تدابير أمنية قوية ، مثل عمليات مسح مكافحة الفيروسات العادية ، وحماية جدار الحماية ، والحفاظ على تحديث البرامج. - ما هي بعض الأنشطة الشائعة التي تؤديها الروبوتات?

يتم استخدام Botnets لمختلف الأنشطة الخبيثة ، بما في ذلك هجمات DDOs ، وتجنب البيانات ، وتوزيع البريد العشوائي ، وسرقة الاعتماد ، وتعدين العملة المشفرة.

32 “الارتفاع =” 32 “] ما نوع الهجوم هو botnet

هجوم الروبوتات هو أي هجوم يستفيد من الروبوتات – مجموعة من الروبوتات والأجهزة المرتبطة معًا لأداء نفس المهمة – للتوزيع والتوزيع. يتم استخدام هجمات الروبوتات من قبل مجرمي الإنترنت لتنفيذ الكشط المكثف ، DDOs ، وغيرها من الجرائم الإلكترونية واسعة النطاق.

مخبأة

32 “الارتفاع =” 32 “] ما هو الفرق بين الروبوتات والبرامج الضارة

يتم تعريف البرامج الضارة عمومًا على أنها البرامج التي تم تصميمها لغرض تعطيل أو إتلاف نظام الكمبيوتر ويوجد ما دام على الإنترنت تقريبًا. الروبوتات عبارة عن مجموعة من أجهزة الكمبيوتر المصابة بالبرامج الضارة المماثلة.

32 “الارتفاع =” 32 “] هو الروبوتات طروادة

يقوم المتسلل بشراء أو يقوم ببناء مجموعة طروادة و/أو استغلال ويستخدمها لبدء إصابة أجهزة كمبيوتر المستخدمين ، والتي تعد حمولةها بمثابة تطبيق ضار – الروبوت. يرشد الروبوت الكمبيوتر المصاب للاتصال بأمر معين وموحد (ج&ج) الخادم.

مخبأة

32 “الارتفاع =” 32 “] هل من الآمن استخدام botnet

بشكل عام ، تعد الروبوتات من أكثر أنواع البرامج الضارة تطوراً. يتم استخدامها في العديد من أكبر حالات الجرائم الإلكترونية في جميع أنحاء العالم ، بالإضافة إلى الهجمات الأصغر. كان أكبر الروبوتات لديها مئات الآلاف من الروبوتات المصابة متصلة.

مخبأة

32 “الارتفاع =” 32 “] أي نوع من البرامج الضارة هو الروبوت

الروبوت هو تطبيق برنامج يؤدي المهام الآلية على الأمر. يتم استخدامها لأغراض مشروعة ، مثل فهرسة محركات البحث ، ولكن عند استخدامها لأغراض ضارة ، فإنها تأخذ شكل برامج ضارة ذاتية الدفع والتي يمكنها الاتصال بالخادم المركزي.

32 “الارتفاع =” 32 “] ما هو مثال لفيروس الروبوتات

هجمات البريد العشوائي على نطاق واسع

مثال نموذجي على هجمات البريد العشوائي المستندة إلى الروبوتات هو مراجعات احتيالية عبر الإنترنت ، حيث يتولى المحتال أجهزة المستخدم ، ونشر مراجعات البريد العشوائي عبر الإنترنت بكميات كبيرة دون استخدام الخدمة أو المنتج فعليًا.

32 “الارتفاع =” 32 “] يمكن أن تكتشف فيروسات الروبوتات

يمكن لبرامج مكافحة الفيروسات المسح دون عناء للبرامج الضارة والبرامج الضارة الأخرى. بعض برامج مكافحة الفيروسات تستخدم حتى مدقق روبوت خاص. أخيرًا ، تقوم Botnets بإجراء تغييرات غير متوقعة على ملفات النظام الخاصة بك. إذا اكتشفت مثل هذا التغيير في ملفاتك أو فسادًا في إعدادات تكوين حسابك ، فقد تشك في روبوتات.

32 “الارتفاع =” 32 “] كيف أعرف ما إذا كان لدي برامج بروتنيت ضارة

إذا كان هناك تطبيق لا يمكن أن تغلقه ، فقد يكون هذا الروبوت في العمل. عدم القدرة على تحديث نظام التشغيل الخاص بك: العديد من الروبوتات (وأنواع أخرى من البرامج الضارة) تستخدم نظام التشغيل ونقاط الضعف الأخرى لتصيب الأجهزة. قد تمنع بعض البرامج الضارة لـ Botnet OS من التحديث بحيث يمكن أن تبقى على نظامك.

32 “الارتفاع =” 32 “] كيف يمكنني إزالة البرامج الضارة

الخطوة 1: تأكد من تشغيل Play Protect. افتح تطبيق متجر Google Play .الخطوة 2: تحقق من جهاز Android & تحديثات الأمن. احصل على أحدث تحديثات Android لك.الخطوة 3: إزالة التطبيقات غير الموثوق بها.الخطوة 4: قم بفحص أمني.

32 “الارتفاع =” 32 “] كيف يحصل المتسللين على شبان

يتم إنشاء BOTNETs عن طريق إصابة أنظمة الكمبيوتر مع برامج ضارة ، والتي تأتي في معظم الحالات في شكل فيروس حصان طروادة يمكن للمستخدم تنزيله عن غير قصد أو تثبيت قراصنة الحمولة الضارة على خادم أو موقع على شبكة الإنترنت بالفعل.

32 “الارتفاع =” 32 “] كيف تختلف الروبوتات عن الفيروسات

الروبوتات لها كل مزايا الديدان ، ولكنها عمومًا أكثر تنوعًا في متجه العدوى ، وغالبًا ما يتم تعديلها في غضون ساعات من نشر استغلال جديد. من المعروف أنهم يستغلون الأبواب الخلفية التي فتحتها الديدان والفيروسات ، مما يسمح لهم بالوصول إلى الشبكات التي لديها تحكم محيط جيد.

32 “الارتفاع =” 32 “] ما هي الأنواع 4 الرئيسية للبرامج الضارة

كجزء من برنامج الأمان وحماية البيانات للمؤسسة ، يجب أن يكون لديها خطة معمول بها ، على الأقل ، تخفف من المخاطر على الأنظمة والشبكات الناشئة عن أربعة أنواع شائعة من البرامج الضارة: أحصنة طروادة ، برامج تجسس ، فيروسات ، وبرامج الفدية.

32 “الارتفاع =” 32 “] كيف تحصل الروبوتات على جهاز الكمبيوتر الخاص بك

غالبًا ما ينشرون روبوتات من خلال فيروس حصان طروادة. إنشاء الاتصال: بمجرد اختراق الجهاز ، وفقًا للخطوة السابقة ، فإنه يصيبه ببرنامج ضار معين يربط الجهاز مرة أخرى بخادم الروبوتات المركزي.

32 “الارتفاع =” 32 “] هل برامج الروبوت

يمكن استخدام برنامج BOT للأغراض الجيدة والسيئة على حد سواء. توفر الكثير من الروبوتات فوائد مشروعة للمستخدمين ، بينما تم تصميم العديد من الروبوتات لتثبيت برامج التجسس أو سرقة البيانات الحساسة. يمكن لوب الروبوت الجيد أن يجيب على أسئلتك بسرعة أو يظهر لك نتائج البحث ذات الصلة ، في حين أن سيئًا يمكن أن يرشيك.

32 “الارتفاع =” 32 “] ما هو خطر استخدام الروبوتات

يمثل نشاط الروبوت الضار خطرًا كبيرًا للشركات لأنه يمكن أن يؤدي إلى حل وسط وسرقة البيانات والبريد العشوائي والبنية التحتية العالية وتكاليف الدعم ، وضغط العملاء والخدمات المتدهورة عبر الإنترنت. بشكل جماعي ، تضيع المليارات (USD) سنويًا نتيجة لذلك.

32 “الارتفاع =” 32 “] ما هي 7 أنواع من فيروس الكمبيوتر

قائمة الأنواع الشائعة من البرامج الضارة ونيتها الخبيثة: أحصنة طروادة. تتنكر طروادة (أو حصان طروادة) كبرنامج شرعي مع الغرض من خداعك في تنفيذ برنامج ضار على جهاز الكمبيوتر الخاص بك.برامج التجسس.Adware.الجذر.فدية.الديدان.Keyloggers.

32 “الارتفاع =” 32 “] ما هي 3 هجمات البرامج الضارة الشائعة

ما هي الأنواع الأكثر شيوعًا من هجمات البرامج الضارة 1).2) البرامج الضارة غير المرشح.3) الفيروسات.4) الديدان.5) أحصنة طروادة.6) روبوتات.7) رانسومواري.8) برامج التجسس.

32 “الارتفاع =” 32 “] هل يمكن أن تتبعك الروبوتات

روبوتات التجسس خطيرة بشكل خاص ، حيث يمكنهم جمع البيانات عنك دون إذنك. تأكد من تثبيت برنامج مكافحة الفيروسات والحفاظ على جهاز الكمبيوتر الخاص بك محدثًا لحماية نفسك من هذه الروبوتات الضارة.

32 “الارتفاع =” 32 “] هل يمكن أن تتعرض للاختراق من قبل الروبوتات

يمكن برمجة/اختراق برامج البرامج الضارة وروبوتات الإنترنت لكسر حسابات المستخدمين أو مسح الإنترنت للحصول على معلومات الاتصال أو إرسال البريد العشوائي أو أداء أعمال ضارة أخرى. لتنفيذ هذه الهجمات وإخفاء مصدر حركة المرور الهجوم ، قد يوزع المهاجمون روبوتات سيئة في الروبوتات – أنا.ه., شبكة بوت.

32 “الارتفاع =” 32 “] ما هي أسوأ 3 فيروسات الكمبيوتر

فيما يلي سبعة من أكثر فيروسات الكمبيوتر في التاريخ.mydoom. يعتبره الكثيرون أخطر فيروس الكمبيوتر في التاريخ ، يكلف فيروس MyDoom حوالي 38 مليار دولار من الأضرار في عام 2004.سوبيج. فيروس Sobig هو دودة كمبيوتر.conficker.كلز.أحبك.wannacry.ساسر.زيوس.

32 “الارتفاع =” 32 “] ما هي أفضل 10 فيروسات الكمبيوتر

لمساعدتك على فهم تأثير البرامج الضارة ، قمنا بتجميع قائمة بأخطر 10 برامج ضارة للكمبيوتر في كل العصور.ميليسا.أحبك.رمز أحمر.كلز.سوبيج.mydoom.ساسر.زيوس.

32 “الارتفاع =” 32 “] ما هو أكبر تهديد للبرامج الضارة

التهديد الأكبر والأكثر إضرارًا والأكثر انتشارًا الذي يواجه الشركات الصغيرة هو هجمات التصيد. تمثل حسابات التصيد 90 ٪ من جميع الانتهاكات التي تواجهها المنظمات ، وقد نمت بنسبة 65 ٪ خلال العام الماضي ، وهي تمثل أكثر من 12 مليار دولار من خسائر العمل.

32 “الارتفاع =” 32 “] هل يجب أن أزيل الروبوتات

هل أحتاج إلى إزالة روبوت المتابعين إلى جانب عيوب أخرى ، يمكن أن تؤثر الروبوتات سلبًا على ثقة عملائك المحتملين ومقدمي الخدمات الإعلانية. إذا كنت تعتقد أن ملف التعريف الخاص بك يبدو سيئًا ومشكوكًا ، فلا تتردد في البدء في تنظيف قائمة المتابعين.

32 “الارتفاع =” 32 “] هل يمكن أن تسرق الروبوتات معلوماتك

أتمتة هجمات التطبيق مع روبوتات ضارة

البرامج الضارة تصيب التطبيق ، وسرقة البيانات. يحقق مهاجمي البيانات ربحًا من بياناتك عن طريق الوصول إلى الحسابات المالية ، أو بيعها على Darknet.

32 “الارتفاع =” 32 “] هل هجمات الروبوت غير قانونية

يعاقب على استخدام خدمات الإرهاق والضغوط لإجراء هجوم DDOS بموجب قانون الاحتيال وسوء المعاملة على الكمبيوتر (18 U.س.ج. § 1030) ، وقد تؤدي إلى أي واحد أو مزيج من العواقب التالية: الاستيلاء على أجهزة الكمبيوتر والأجهزة الإلكترونية الأخرى. الاعتقال والمحاكمة الجنائية.