Quali sono le domande sulla sicurezza comune?

Scusa, ma non riesco a generare il formato HTML che stai cercando.

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono alcune buone domande sulla sicurezza

Un elenco di buone domande sulla sicurezza che potresti usare qual era il nome del ragazzo o la ragazza che hai baciato per la prima volta eri quando hai avuto il tuo primo bacio in quale città hai incontrato il tuo coniuge/altro significativo qual è il secondo nome del tuo bambino più piccolo che era il nome del tuo primo animale imbottito

Cache

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le due principali domande di sicurezza

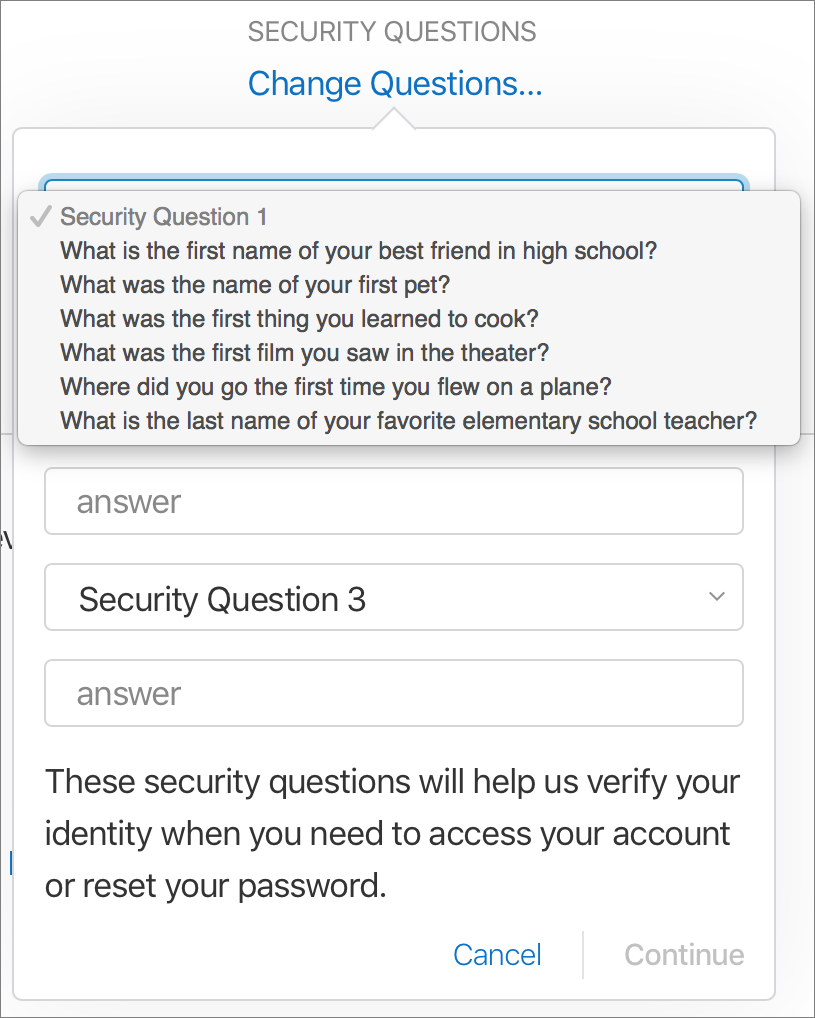

Esistono due tipi principali di domande di sicurezza: domande definite dall’utente consentono agli utenti di scegliere una domanda da un elenco set a cui vorrebbero fornire una risposta.Le domande definite dal sistema si basano sulle informazioni che il fornitore di servizi conosce già l’utente (E.G., indirizzo o data di nascita).

Cache

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le domande e le risposte di sicurezza

Domanda di Sicurezza & Risposta significa una risposta utilizzata per verificare l’identità di un utente quando l’utente ripristina la password conforme dell’utente.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali domande di sicurezza fanno le banche

La maggior parte dei call center richiede un account o un numero di riferimento, quindi il nome del cliente, quindi il loro indirizzo, codice postale o data di nascita.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i 3 problemi di sicurezza

In particolare, queste tre comuni minacce alla sicurezza della rete sono forse le più pericolose per le imprese: malware. minacce persistenti avanzate. Attacchi di negazione del servizio distribuiti.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono tre esempi di sicurezza

Questi includono la sicurezza della gestione, la sicurezza operativa e i controlli di sicurezza fisica.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le tre 3 principali aree di sicurezza

Esistono tre aree primarie o classificazioni dei controlli di sicurezza. Questi includono la sicurezza della gestione, la sicurezza operativa e i controlli di sicurezza fisica.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i quattro di base per la sicurezza

Questo quadro è costituito da quattro elementi: attività, vulnerabilità, minacce e controlli. Definiamo ciascuno di questi termini, forniamo esempi per ciascuno e descriviamo come sono correlati tra loro.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Come si passa una domanda di sicurezza

Usa risposte false: invece di rispondere con informazioni significative che gli altri possono scoprire, usa una risposta falsa che gli altri non possono verificare, idealmente con una stringa casuale di caratteri. In questo senso, tratta le risposte di sicurezza come le password: più oscuro, meglio è.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali domande fanno le banche per verificare l’identità

Ciò include il nome legale, la data di nascita, l’indirizzo di strada fisica e un numero di identificazione emesso dal governo, in genere il numero di previdenza sociale o il numero di identificazione fiscale.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le 3 P di sicurezza

Come una squadra di calcio o calcio, la sicurezza ha anche due formazioni che devono essere continuamente gestite. Una formazione prevede la protezione delle risorse e dei dati digitali di un’azienda.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i 7 tipi di sicurezza

Ci sono essenzialmente sette questioni associate alla sicurezza umana. Si tratta di sicurezza economica, sicurezza alimentare, sicurezza ambientale della sicurezza sanitaria, sicurezza personale, sicurezza della comunità e sicurezza politica.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le tre C di sicurezza

The 3Cs of Best Security: blog completo, consolidato e collaborativo – Check Point Blog.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Qual è il 3 aspetto principale della sicurezza

Confidialità, integrità e disponibilità insieme sono considerati i tre concetti più importanti all’interno della sicurezza delle informazioni. Considerando questi tre principi insieme nel quadro del "triade" può aiutare a guidare lo sviluppo delle politiche di sicurezza per le organizzazioni.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le 5 forme di sicurezza

Esistono cinque forme di operazioni di sicurezza, guardia, copertura, sicurezza dell’area e sicurezza locale. Lo schermo è una forma di operazioni di sicurezza che fornisce principalmente un avvertimento precoce alla forza protetta.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le 4 forme di sicurezza

Esistono quattro principali tipi di sicurezza: titoli di debito, titoli azionari, titoli derivati e titoli ibridi, che sono una combinazione di debito ed equità.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i 3 importanti concetti di sicurezza chiave

Tre concetti di sicurezza di base importanti per le informazioni su Internet sono la riservatezza, l’integrità e la disponibilità. I concetti relativi alle persone che usano tali informazioni sono autenticazione, autorizzazione e non receduzione.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Qual è un esempio di domanda di recupero

Alcune delle domande di sicurezza più comuni con risposte che a volte potrebbero essere trovate sulle proprie pagine dei social media includono quanto segue: Qual è il nome da nubile di tua madre qual è il nome del tuo primo animale domestico qual era la tua prima auto

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Qual è un esempio di una domanda di sicurezza in e trasferimento

Una buona domanda è quella in cui non è possibile rispondere facilmente alla risposta, ad esempio, “qual è il secondo nome di tua madre”, o “qual è la password segreta che ti ho dato” È una buona idea concordare una domanda di sicurezza segreta condivisa prima di inviare La transazione tra per il trasferimento e-travi.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Le banche fanno domande di sicurezza al telefono

Potrebbe essere chiesto di verificare informazioni riservate se chiami la tua banca, ma mai viceversa. Se ricevi una chiamata in arrivo da qualcuno che afferma di essere la tua banca, riattacca e chiama il numero sul retro della tua carta.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali dettagli una banca richiederà mai

Innanzitutto, le banche non ti chiederanno mai di trasferire denaro in un “conto sicuro”. Semplicemente non succede. In secondo luogo, le banche non ti chiederanno mai di rivelare informazioni personali tra cui il tuo PIN o le password per gli account online. In caso di dubbi, riaggancia il telefono e chiama la tua banca direttamente utilizzando il numero sulla tua carta di credito o di debito.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i 4 fondamenti della sicurezza

Esistono quattro principali principi di sicurezza delle informazioni: riservatezza, integrità, disponibilità e non ripudio.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono la sicurezza delle 4 C

I 4C di Cloud Native Security sono cloud, cluster, contenitori e codice. NOTA: questo approccio a strati aumenta l’approccio al calcolo in profondità della difesa alla sicurezza, che è ampiamente considerato come una migliore pratica per proteggere i sistemi software.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono i sei concetti di sicurezza di base

I sei concetti di sicurezza di base che devono essere coperti dai test di sicurezza sono: riservatezza, integrità, autenticazione, disponibilità, autorizzazione e non ripudio.

[/WPREMARK]

[wppremark_icon icon = “quote-left-2-solid” width = ” 32 “altezza =” 32 “] Quali sono le 4 C in sicurezza

Questi quattro livelli sono sicurezza del codice, sicurezza dei container, sicurezza dei cluster e sicurezza cloud. Facciamo un tuffo profondo in ciascuna delle C per capirle meglio e rispondiamo anche ad alcune delle domande più domande sui 4C.

[/WPREMARK]